400 000. C’est, chaque jour, le nombre hallucinant de nouveaux logiciels malveillants recensés par les laboratoires spécialisés tels qu’AV-TEST. Et ce chiffre ne représente que les nouveautés : si l’on additionne les malwares déjà identifiés, le constat est sans appel. La menace pour les ordinateurs Windows est massive, multiforme et ne cesse de se réinventer. Pour l’utilisateur, naviguer sans vigilance, c’est accepter de jouer à la roulette russe avec ses fichiers et sa vie numérique. Identifier les méthodes d’infection et renforcer sa vigilance, voilà ce qui sépare la prudence de la naïveté.

Cet article vous aidera à comprendre quels sont les fichiers malveillants les plus utilisés pour infecter les ordinateurs Windows à ce jour et vous donnera des conseils pour augmenter votre protection contre les logiciels malveillants.

Les cybercriminels misent sur la discrétion : leur arme de prédilection, ce sont les fichiers Windows les plus courants, ceux que l’on ouvre sans y penser. Pour pénétrer les défenses, ils exploitent les extensions les plus familières, parfois déguisées, parfois droguées au code malveillant. Savoir les reconnaître, c’est déjà reprendre le contrôle.

Quelles sont les extensions de fichier les plus populaires utilisées pour infecter ?

Du script au programme, de la macro à la simple archive, les cybercriminels disposent d’un arsenal varié. Mais certaines extensions reviennent sans cesse, car elles offrent une efficacité redoutable, capables de contourner antivirus et filtres de messagerie. Voici les formats les plus fréquemment détournés pour infiltrer les systèmes.

Fichiers exécutables .EXE

Le .EXE : c’est le sésame des programmes Windows, mais aussi la porte d’entrée favorite des malwares. Si les pièces jointes .exe sont aujourd’hui souvent bloquées par les messageries, le danger demeure. Les pirates adaptent leur approche : fausses mises à jour, installateurs piégés, archives camouflant le poison, rien n’est laissé au hasard. Derrière un fichier anodin se cache parfois le cœur du dispositif malveillant, capable de lancer tout un arsenal d’attaques dès l’exécution. Un .exe peut très bien sembler inoffensif… jusqu’à ce qu’il ne le soit plus.

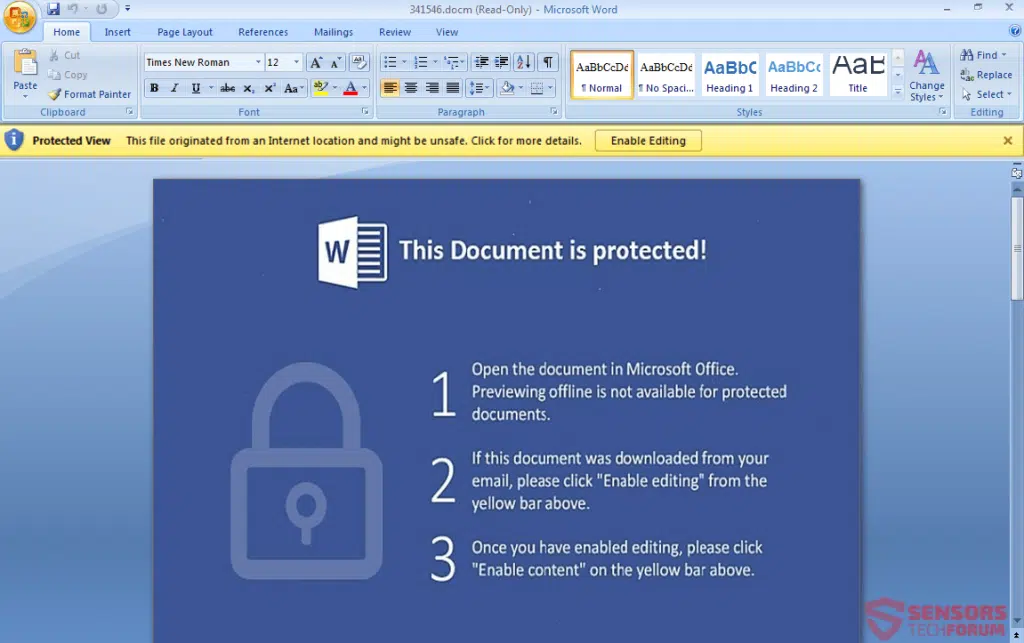

.DOC, .DOCX, .DOCM et autres fichiers Microsoft Office

Les documents Office ont pris du galon dans le monde du piratage. Pourquoi ? Grâce aux macros, ces mini-programmes intégrés capables de lancer du code à l’ouverture du fichier. Un simple « Activer le contenu » et la machine s’emballe, souvent à l’insu de l’utilisateur. Les pirates, comme ceux du tristement célèbre trojan Zeus, n’hésitent pas à glisser dans le document des consignes incitant à cliquer, sous prétexte d’afficher un contenu censé être sécurisé.

Fichiers d’application .HTA, .HTML et .HTM

Récemment prisés par les créateurs de ransomwares, ces fichiers web interactifs servent de passerelle pour télécharger à la volée la charge utile du malware depuis un serveur distant. Cerber, l’un des ransomwares les plus virulents sur Windows 10, s’est répandu grâce à ce type de fichiers, qui exploitent la confiance accordée aux pages web pour détourner l’utilisateur vers l’infection.

Fichiers .JS et .JAR

Le JavaScript n’est pas réservé aux sites web : en pièce jointe, il devient vecteur d’infection. Un clic sur une URL piégée, un fichier JS téléchargé par mégarde, et le script s’exécute, déployant son attaque. Certains ransomwares, comme Locky, ont bâti leur réputation sur ce mode d’infection, causant des dégâts considérables à travers le monde.

Fichiers de script .VBS et .VB

Visual Basic Script : ce langage de script, natif de Windows, est devenu l’un des outils favoris des pirates. Ransomwares, chevaux de Troie, campagnes de phishing : les .vbs trouvent leur place partout. Leur force ? Rapides à propager, simples à dissimuler dans une archive, ils peuvent être envoyés comme de simples messages électroniques, prêts à s’activer à la moindre ouverture imprudente.

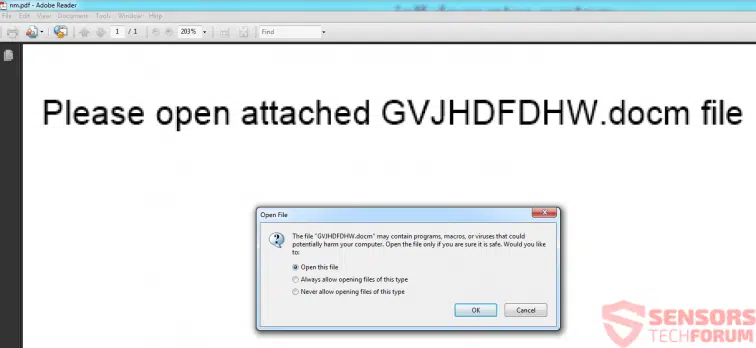

Fichiers Adobe Reader .PDF

Le .PDF, réputé pour sa fiabilité, n’est plus à l’abri. Les pirates l’utilisent pour dissimuler des documents Office infectés, en jouant sur la confiance de l’utilisateur. Un fichier PDF piégé peut contenir un .docm malveillant, incitant la victime à l’extraire puis à l’ouvrir. Cette méthode, utilisée par le ransomware Jaff, exploite la rapidité avec laquelle certains utilisateurs cliquent sans réfléchir.

Fichiers d’archive .SFX

Les archives auto-extractibles (.SFX) font figure de faux amis : elles ressemblent à des fichiers compressés classiques, mais déclenchent en réalité l’exécution automatique du code malveillant contenu à l’intérieur. Certains ransomwares les emploient pour installer leur charge utile sans éveiller les soupçons. Les versions les plus avancées effacent même leurs traces après usage.

Fichiers de commandes .BAT

Le fichier batch (.BAT) semble désuet, mais sa dangerosité reste intacte. Il suffit d’une ligne de commande malveillante pour que le script efface des fichiers, ouvre des connexions distantes ou télécharge d’autres logiciels nuisibles. Ce type de fichier continue de circuler, profitant de la puissance de l’invite de commande Windows.

Fichiers .DLL

Les bibliothèques dynamiques (.DLL) sont au cœur du système Windows. Les pirates n’hésitent pas à remplacer ou greffer des DLL compromises, capables de s’exécuter avec des droits élevés et de modifier en profondeur le comportement du système, jusqu’à manipuler le registre ou supprimer des fichiers critiques. Les erreurs visibles sont rares : tout est conçu pour rester invisible.

.TMP Fichiers temporaires

Les fichiers temporaires (.TMP) servent parfois de relais dans le processus d’infection. Ils stockent des informations ou des modules transitoires, facilitant la collecte de données à destination des cybercriminels. Les variantes les plus sophistiquées interdisent leur suppression ou génèrent des copies de secours pour pérenniser l’infection.

Fichiers Python .PY

Les ransomwares en Python font leur apparition, profitant de la souplesse du langage pour chiffrer les données de la victime. Certains malwares sont même intégralement écrits en Python et utilisent des scripts .py pour verrouiller documents, images ou vidéos.

Types de fichiers personnalisés

Les cybercriminels innovent en créant des extensions inédites, conçues spécifiquement pour chaque attaque. Ces fichiers sur-mesure (.virus, .fun, etc.) servent à brouiller les pistes, à exécuter des tâches précises ou à échapper aux radars des antivirus. Certaines familles, comme le ransomware Stop DJVU, produisent de nouvelles extensions chaque semaine pour déstabiliser les outils de défense.

Voici un échantillon des extensions de ransomware qui circulent régulièrement : .shadow, .djvu, .djvur, .djvuu, .udjvu, .uudjvu, .djvuq, .djvus, .djvur, .djvut, .pdff, .tro, .tfude, .tfudet, .tfudeq, .rumba, .adobe, .adobee, .blower, .promos, .promoz, .promo, .promorad, .promok, .promorad2, .kroput, .pulsar1, .kropun1, .charck, .klope, .kropun, .charcl, .doples, .luces, .luceq, .chech, .proden, .drume, .tronas, .trosak, .grovas, .grovat, .roland, .refols, .raldug, .etols, .guvara, .browec, .norvas, .moresa, .vorasto, .hrosas, .kiratos, .todarius, .hofos, .roldat, .dutan, .sarut, .fedasot, .berost, .forasom, .fordan, .codnat, .bufas, .dotmap, .radman, .ferosas, .rectot, .skymap, .mogera, .rezuc, .stone, .redmat, .lanset, .davda, .poret, .pidom, .pidon, .heroset, .boston, .muslat, .gerosan, .vesad, .horon, .neras, .truke, .dalle, .lotep, .nusar, .litar, .besub, .cezor, .lokas, .godes, .budak, .vusad, .herad, .berosuce, .gehad, .gusau, .madek, .darus, .tocue, .lapoi, .todar, .dodoc, .bopador, .novasof, .ntuseg, .ndarod, .access, .format, .nelasod, .mogranos, .cosakos, .nvetud, .lotej, .kovasoh, .prandel, .zatrov, .masok, .brusaf, .londec, .krusop, .mtogas, .nasoh, .nacro, .pedro, .nuksus, .vesrato, .masodas, .cetori, .stare, .carotte, .gero, .hese, .esto, .peta, .moka, .kvag, .karl, .nesa, .noos, .kuub, .reco, .bora, .reig, .trip, .plam, .cosd, .ygkz, .cadq, .ribd, .qlkm, .coos, .wbbxd, .pola.

Autres types de fichiers utilisés par les virus

Outre les extensions déjà citées, d’autres fichiers légitimes peuvent devenir les complices d’une infection, même s’ils semblent inoffensifs à première vue. Certains de ces fichiers sont modifiés ou accompagnés d’un composant malveillant déclenché lors de l’exécution. Voici une sélection de formats régulièrement impliqués :

- .INF, un format texte qui peut lancer des applications ;

- .LNK, ou raccourcis, détournés pour exécuter des malwares ;

- Types de fichiers .SCF, propres à l’Explorateur Windows ;

- Fichiers .MSI, programmes d’installation Windows ;

- .MSP, installateurs de correctifs logiciels ;

- Type de fichier .GADGET, utilisés pour les gadgets du bureau Windows ;

- .PS1, .PS1XML, .PS2, .PS2XML, .PSC1, .PSC2, scripts PowerShell aux commandes puissantes.

Quels autres fichiers malveillants vous pouvez rencontrer

Moins courants, certains types de fichiers n’en restent pas moins redoutables. Avant d’ouvrir l’un de ces objets, un examen minutieux s’impose : la prudence prévaut sur la routine.

Programmes :

Les fichiers .MSI servent à installer des programmes sur votre PC. Ils peuvent camoufler un malware dans un faux installateur, tout comme les fichiers .MSP, qui ciblent les mises à jour ou correctifs. Le format .COM, proche du .BAT, a longtemps sévi sur les anciennes versions de Windows et continue à circuler. Les fichiers .GADGET, quant à eux, ciblent les gadgets du bureau Windows, particulièrement sur les systèmes non mis à jour.

Fichiers de script :

Parmi les scripts les plus exposés : .CMD (invite de commande), .VBE (VBS chiffré), .JSE (JavaScript chiffré), ainsi que toute la famille PowerShell (.PS1, .PS1XML, .PS2, .PS2XML, .PSC1, .PSC2). Ces fichiers, une fois exécutés avec les droits adéquats, peuvent lancer des commandes automatiques, rendant leur détection d’autant plus délicate.

Fichiers de raccourcis malveillants :

Le raccourci .LNK peut sembler anodin mais, bien configuré, il permet de lancer des programmes malveillants, voire de supprimer des fichiers système. Les fichiers .INF, habituellement utilisés pour stocker des informations de configuration, peuvent également déclencher l’exécution d’applications compromises. Les .SCF interfèrent directement avec l’Explorateur Windows et ouvrent la voie à diverses manipulations, avant ou après une infection.

Conclusion, prévention et protection

Il ne suffit pas de connaître les extensions à risque pour se prémunir : la vigilance doit devenir une habitude et l’anticipation, un réflexe. Les techniques évoluent sans cesse, laissant parfois l’utilisateur démuni face à des variantes inédites. Quelques principes de base permettent toutefois de limiter l’exposition :

- Installer une solution de sécurité fiable, régulièrement mise à jour.

- Protéger ses fichiers les plus précieux grâce à des sauvegardes sécurisées, pour limiter les dégâts en cas d’attaque par ransomware ou autre malware.

- Se former aux bons réflexes face aux courriels suspects, en particulier ceux qui contiennent des pièces jointes inattendues.

- Analyser systématiquement tout fichier téléchargé : pour les archives, le service Zip-e-ZIP peut s’avérer utile, tandis que VirusTotal permet de scanner en ligne de nombreux types de fichiers ou liens suspects. Ces outils sont gratuits et accessibles à tous.

- Envisager le sandboxing, une technique efficace pour isoler l’exécution d’un programme douteux, même sans protection avancée. Un outil comme iSSandboxie constitue un bon point de départ.

Et si vous souhaitez aller plus loin, pourquoi ne pas envisager une formation en alternance en cybersécurité ? La demande pour des experts capables d’anticiper et de contrer les menaces numériques n’a jamais été aussi forte. C’est un secteur où l’on construit l’avenir, où chaque défi technique devient une mission pour la sécurité collective. Pour ceux qui veulent transformer leur vigilance en métier, les opportunités sont à portée de clic, notamment via Jooble.